Jeśli budujesz duży system (fintech, e-commerce, platforma B2B) i chcesz skalować integracje bez ryzyka, wybór partnera technologicznego ma kluczowe znaczenie. software house kraków coraz częściej zaczyna projekt od API: bo to API spina mikroserwisy, aplikacje mobilne, partnerów i narzędzia analityczne. W tym artykule pokazujemy, jak wygląda projektowanie bezpiecznych API Kraków w praktyce oraz jak poukładać API security dla dużych systemów w całym cyklu życia — od koncepcji po incident response i governance.

Wyzwania charakterystyczne dla dużych systemów

W dużych organizacjach API rzadko jest „jedno” — zwykle to dziesiątki lub setki endpointów, wiele zespołów, różne domeny biznesowe i mieszanka technologii. Najczęstsze ryzyka to: niespójna autoryzacja, brak standardów wersjonowania, wycieki sekretów oraz „shadow API” wdrażane poza kontrolą. Dochodzą wymagania prawne (RODO) i branżowe (np. audyty, standardy bezpieczeństwa), a także presja na szybkość wdrożeń. Dlatego software house kraków powinien mieć proces, który łączy architekturę, bezpieczeństwo i DevOps, a nie tylko „wystawia endpointy”.

Dobre praktyki projektowe: bezpieczeństwo od pierwszego szkicu

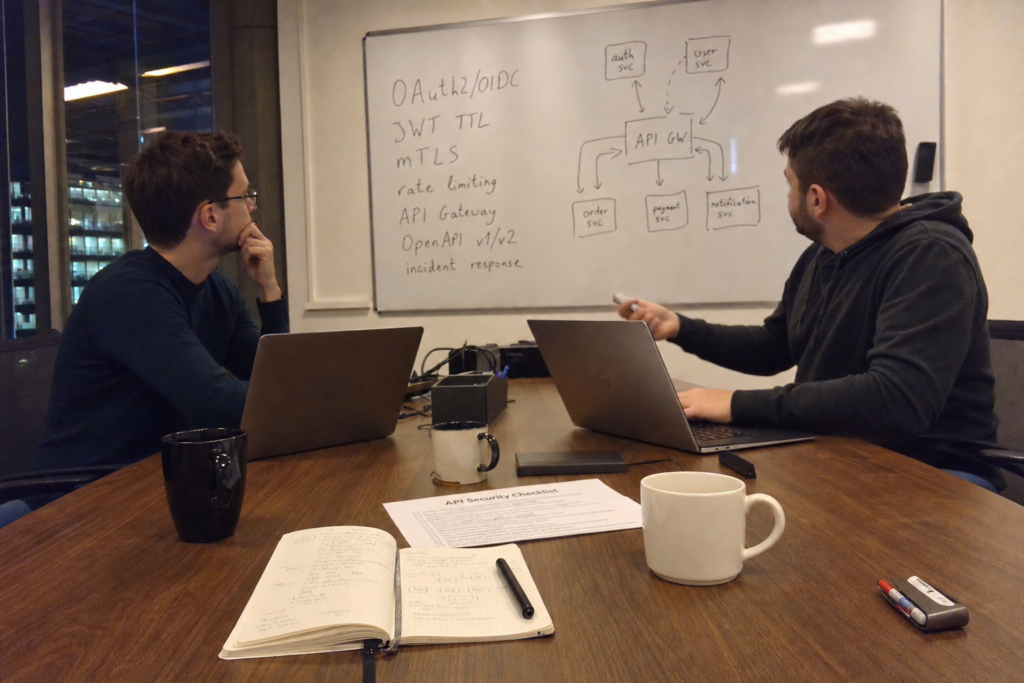

Autentykacja i autoryzacja: OAuth2/OIDC, JWT, mTLS

W nowoczesnych ekosystemach standardem jest *OAuth2/OpenID Connect* dla użytkowników i aplikacji, a dla komunikacji serwis-serwis często *mTLS*. Tokeny *JWT* są wygodne, ale wymagają dyscypliny: krótki czas życia, walidacja podpisu, kontrola odbiorcy (aud) i issuer (iss) oraz unikanie wrażliwych danych w payload. Wrażliwe operacje warto dopinać do polityk (scope/claims) i zasady najmniejszych uprawnień. To fundament, od którego zaczyna się projektowanie bezpiecznych API Kraków w dużych systemach, gdzie jeden błąd w uprawnieniach potrafi otworzyć dostęp do całych zbiorów danych.

Szyfrowanie, walidacja wejścia, rate limiting i API Gateway

Minimalny standard to *TLS wszędzie*, wymuszanie nowoczesnych zestawów szyfrów i HSTS po stronie edge. Równie ważne jest twarde *validate-by-default*: schematy wejścia, limity rozmiaru payloadu, sanityzacja i bezpieczne błędy (bez ujawniania detali). Dla odporności na nadużycia wdraża się *rate limiting*, throttling i ochronę przed burstami. Centralnym punktem egzekwowania polityk jest *API Gateway* (np. Kong lub AWS API Gateway), który zbiera logi, weryfikuje tokeny i pozwala szybko reagować regułami. Tak buduje się API security dla dużych systemów: spójnie, a nie „per-endpoint”.

Zarządzanie cyklem życia API: od kontraktu po wycofanie

Skalowanie API wymaga przewidywalnego cyklu życia: projekt → implementacja → publikacja → utrzymanie → deprecjacja. Kluczowe są: wersjonowanie (np. /v1, /v2 lub nagłówki), kompatybilność wsteczna oraz dokumentacja jako część builda. *OpenAPI/Swagger* powinno być źródłem prawdy: generuje klienty, ułatwia testy i przyspiesza onboarding partnerów. W praktyce software house kraków wygrywa wtedy, gdy ma governance: katalog API, reguły naming/formatów, polityki security i proces akceptacji zmian, a nie tylko repozytoria rozproszone po zespołach.

Testy kontraktowe, CI/CD, monitoring i incident response

W dużym systemie regresje integracji są kosztowne, dlatego warto wdrożyć *testy kontraktowe* (np. consumer-driven) oraz automatyzację w CI/CD: lint OpenAPI, skany zależności, testy bezpieczeństwa i deployment z kontrolą jakości. Monitoring powinien obejmować metryki (latencja, błędy 4xx/5xx), logi audytowe i tracing rozproszony, a alerty muszą mapować się na realne SLO. Równolegle buduje się procedury *incident response*: playbooki, klasyfikację incydentów, rotację kluczy i komunikację. Taki „pakiet operacyjny” to realne projektowanie bezpiecznych API Kraków, które działa także po premierze.

Narzędzia, konfiguracje i krakowskie studium przypadku

Dobór narzędzi zależy od środowiska, ale kilka wzorców powtarza się często. *Kong* daje dużą kontrolę pluginów i polityk, a *AWS API Gateway* świetnie skaluje się w chmurze i integruje z IAM/Lambda. W warstwie sieciowej coraz częściej wdraża się *service mesh* (np. Istio/Linkerd) dla mTLS i polityk ruchu. Przykładowe podejście: gateway na brzegu, mesh wewnątrz klastra, centralna rotacja sekretów (Vault/KMS) i spójne logowanie. W krakowskim case study (platforma B2B dla wielu partnerów) redukcja incydentów wynikała z: standaryzacji OIDC, wprowadzenia rate limiting per klient, kontraktów OpenAPI oraz automatycznej deprecjacji wersji — efekt to krótszy time-to-market i mniej „gorących” wdrożeń.

Checklisty dla SEO i praktyki wdrożeniowej

Poniżej szybka lista, którą możesz od razu użyć w projekcie typu „bezpieczne API dla mikroserwisów” lub „API dla integracji partnerów”:

- AuthN/AuthZ: OIDC/OAuth2, scope/claims, krótki TTL JWT, opcjonalnie mTLS serwis-serwis.

- Transport: TLS end-to-end, pinning w aplikacjach mobilnych (jeśli dotyczy), bezpieczne nagłówki.

- Wejście: walidacja schematów, limity payloadu, bezpieczne błędy i brak nadmiarowych danych.

- Ochrona: rate limiting, quotas, WAF tam gdzie potrzeba, polityki w API Gateway.

- Lifecycle: wersjonowanie, OpenAPI jako kontrakt, testy kontraktowe, deprecjacja z komunikacją.

- Operacje: monitoring, tracing, audyt, incident response, rotacja sekretów i uprawnienia minimalne.

- Zgodność: RODO, retencja logów, klasyfikacja danych, standardy branżowe i przeglądy.

FAQ: najczęstsze pytania o API security dla dużych systemów

Czy JWT zawsze jest dobrym wyborem? Jest wygodny, ale wymaga kontroli TTL i walidacji. Dla krytycznych akcji rozważ dodatkowe potwierdzenia lub introspection. Czy API Gateway zastąpi bezpieczeństwo w serwisach? Nie — gateway egzekwuje polityki na brzegu, ale serwisy nadal muszą weryfikować uprawnienia i walidować dane. Jak podejść do RODO? Minimalizuj dane w logach, stosuj pseudonimizację, kontroluj retencję oraz dostęp do audytów. Co z rotacją sekretów? Automatyzuj ją (Vault/KMS), unikaj stałych kluczy w konfiguracjach i mierz „czas do rotacji” jako KPI operacyjny.

Podsumowanie i CTA

Duże systemy wygrywają nie tylko funkcjami, ale stabilnym i powtarzalnym podejściem do bezpieczeństwa API: od OIDC i mTLS, przez gateway, wersjonowanie i kontrakty OpenAPI, po monitoring, incident response oraz governance. Jeśli chcesz wdrożyć projektowanie bezpiecznych API Kraków lub uporządkować API security dla dużych systemów, skontaktuj się z software house kraków i poproś o audyt API oraz plan modernizacji cyklu życia.